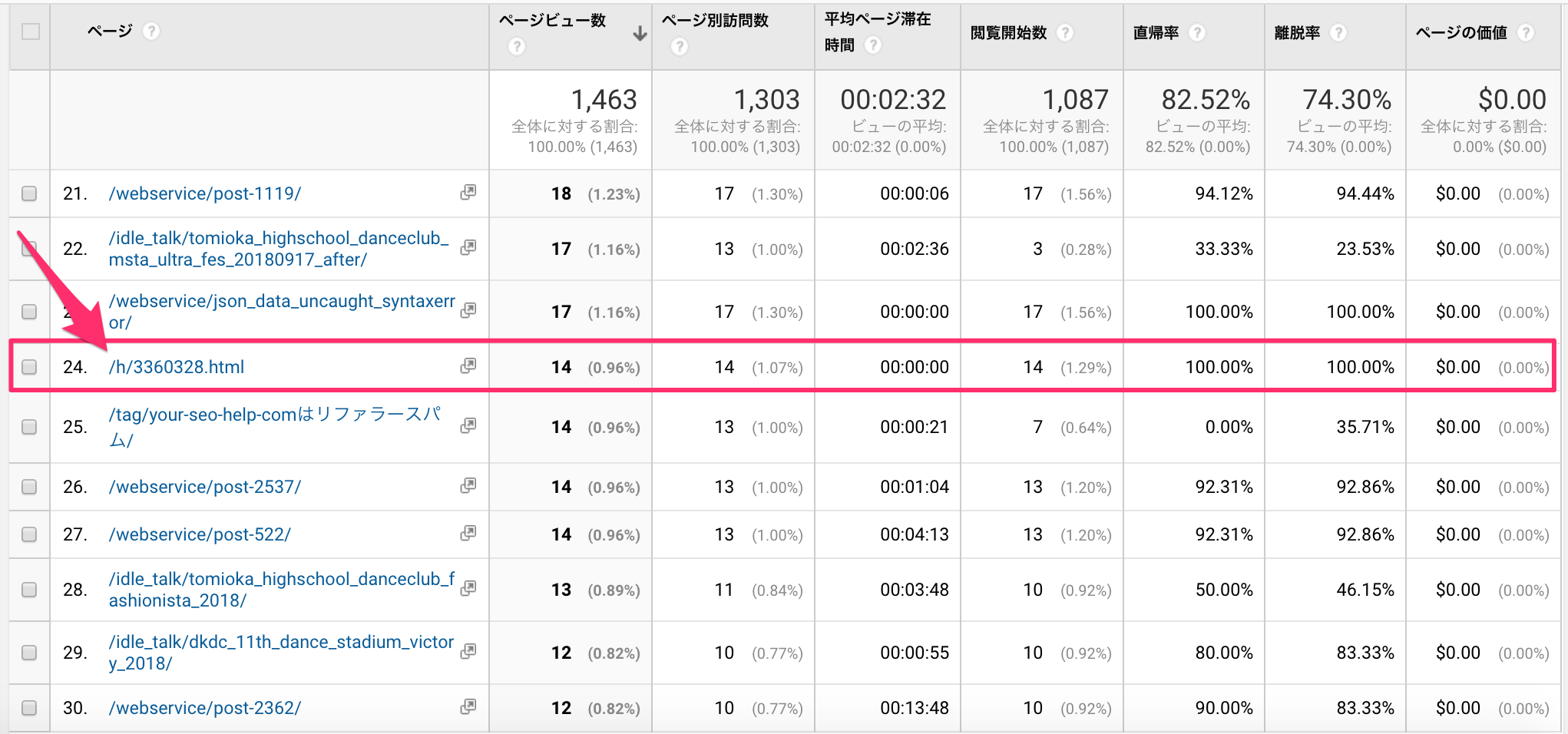

冒頭の画像はGoogle Analyticsのページビューです。”/h/3360328.html“というページに注目してください。WebサイトとしてWordPressを使っている場合、hという名前のディレクトリはありません。また”html”の拡張子で表示されるページも存在しません。

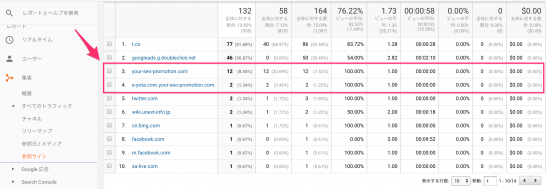

Google Analyticsで参照元を確認すると、”/h/3360328.html”は”your-seo-promotion.com“と”e-yota.com.your-seo-promotion.com“から参照されているようです。”/h/3360328.html”のアクセス数14と、”your-seo-promotion.com”の12と”e-yota.com.your-seo-promotion.com”の2が一致しているので、新手のリファラースパムと考えて良さそうです。

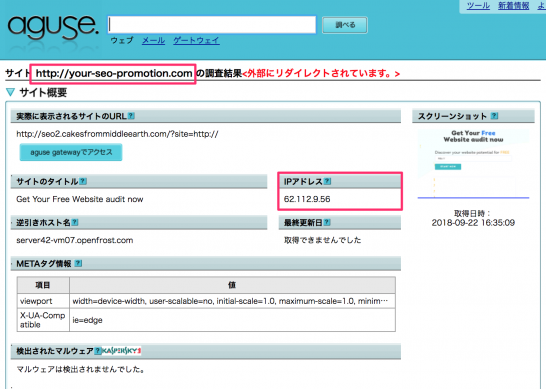

IPアドレスとホーム画面の確認

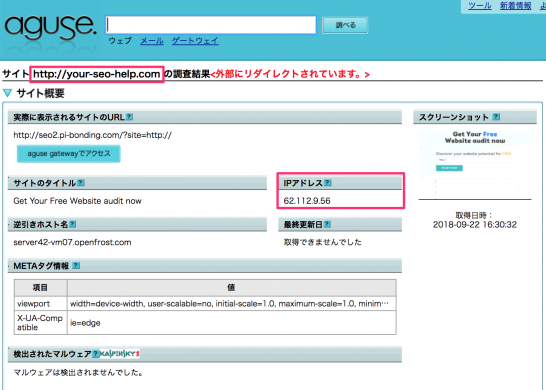

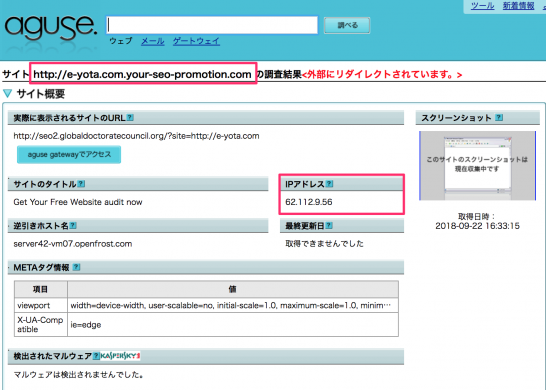

aguse.jpで先日の記事で紹介した”your-seo-help.com”と今回のドメインのIPアドレスを確認すると、いずれも同じIPアドレスが表示されます。

“your-seo-help.com”

“e-yota.com.your-seo-promotion.com”

“your-seo-promotion.com”

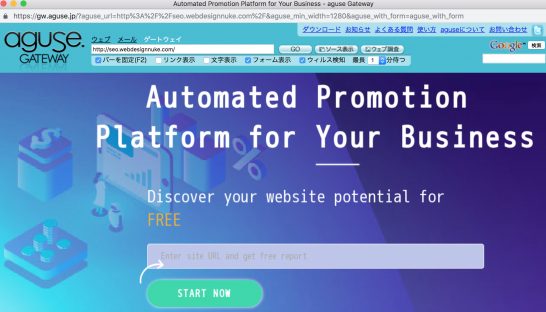

ホーム画面の確認

2018年9月21日(金)の時点でaguse.jpでトップ画面を表示させてみると、例の画面が表示されました。ですが、2018年9月22日(土)にもう一度表示させようとすると、”your-seo-help.com”のときと異なる画面が表示されました。

“e-yota.com.your-seo-promotion.com”

“your-seo-promotion.com”

リファラースパムを除外する方法

Google Analyticsのアクセス数を正確に計測するためには、”your-seo-promotion.com”, “e-yota.com.your-seo-promotion.com”のいずれもアクセスから除外する必要があります。

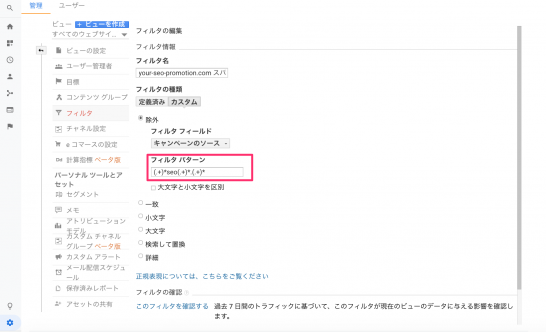

Google Analyticsのフィルタリングの正規表現機能を使う

これまで(2018年9月21日現在)、リファラースパムによる攻撃文字列はいくつかのパターンがありました。そのパターンに共通することは以下の2点です。

- 文字列の途中で”seo”を使う

- “.com”や”.org”などのドメインを表す”.(リテラルとしてのドット)”を使う

したがってこの2点の条件を満たす正規表現は、”(.+)*seo(.+)*.(.+)*”となります。

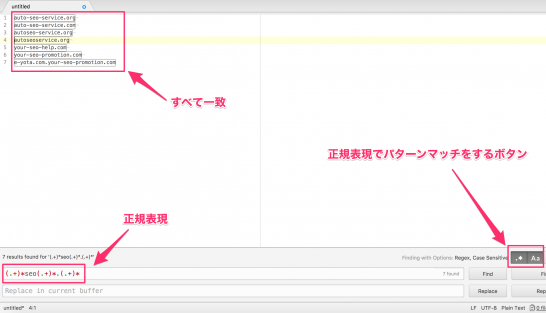

Atomによる正規表現の確認

(.+)*seo(.+)*.(.+)*という正規表現に該当するかどうか、Atomの正規表現機能を使って確認してみましょう。これまでのパターンすべてにマッチします。なおAtomを使った正規表現のパターンマッチについてはこちらのページも参考にしてください。

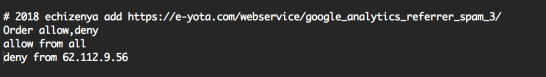

.htaccessファイルでサーバーへのアクセスを不可とする

もっとも攻撃者がドメインの中で”seo”の文字列を使わない場合、Google Analyticsのフィルタリング機能でリファラースパムを除外することはできません。その場合、攻撃者が使っているサーバーのIPアドレスを確認します。

今回のケースでは、IPアドレスが”62.112.9.56″であることが判明しています(”your-seo-help.com”, “e-yota.com.your-seo-promotion.com”, “your-seo-promotion.com”)。

いずれのドメインもひとつのIPアドレスと紐づけられますので、”62.112.9.56″からhttpsによるリクエストがあってもアクセスができないようにします。

.htaccessファイルの作成と編集

WebサイトとしてWordPressを使っている場合、ドキュメントルートディレクトリに.htaccessを作成します。画像ではターミナル画面で作成していますが、転送ファイルを使って作成することもできます。

# pwd /var/www/hoge // ドキュメントルートディレクトリ # vi .htaccess # 最初に許可(allow)、次に拒否(deny)を宣言 Order allow,deny # 基本的に全てのアクセスを許可(allow) allow from all # ただし以下のIPアドレスからのアクセスは拒否 deny from 62.112.9.56 :wq

内容についてもコマンドラインで編集していますが、転送ファイルなどで編集してもOKです。